Mac mini M4와 Docker의 만남: OpenClaw 구동을 통한 보안 아키텍처의 재해석

1. 서론: 차세대 하드웨어와 격리 기술의 융합

애플의 Mac mini M4가 출시되면서 데스크톱 컴퓨팅 환경은 또 한 번의 거대한 도약을 맞이했습니다. 압도적인 성능과 전력 효율을 자랑하는 이 작은 기기는 단순한 개인용 컴퓨터를 넘어, 홈 랩(Home Lab)이나 소규모 서버로서의 잠재력을 폭발시키고 있습니다. 이러한 강력한 하드웨어 위에서 우리는 다양한 애플리케이션을 구동하고자 하는 욕구를 갖게 되는데, 여기서 'OpenClaw'(고전 게임 캡틴 클로의 오픈 소스 재구현 프로젝트)와 같은 커뮤니티 기반 소프트웨어의 구동은 흥미로운 도전 과제가 됩니다. 본 포스트에서는 Mac mini M4의 성능을 극대화하면서도, Docker를 활용하여 보안 위협을 원천 차단하는 현대적인 배포 전략을 심도 있게 분석합니다.

2. 핵심 개념 정리

이 논의를 전개하기 위해 필요한 네 가지 핵심 축을 정의합니다.

- Mac mini M4 (Apple Silicon): ARM 아키텍처 기반의 고성능 칩셋입니다. 기존 x86 기반 애플리케이션과의 호환성 문제가 존재할 수 있지만, Docker의 멀티 플랫폼 빌드 기능을 통해 이를 유연하게 극복할 수 있습니다.

- Docker (컨테이너화): 애플리케이션을 격리된 환경에서 실행하는 기술입니다. 호스트 운영체제(macOS)와 애플리케이션 사이의 벽을 세워, 소프트웨어의 충돌이나 보안 사고가 시스템 전체로 번지는 것을 막습니다.

- OpenClaw: 커뮤니티 주도로 개발되는 오픈 소스 프로젝트의 대명사로 설정합니다. 검증되지 않은 코드가 포함될 가능성이 있는 외부 소프트웨어를 상징하며, 보안 샌드박싱이 필수적인 워크로드입니다.

- 보안 (Isolation & Privilege): 최소 권한의 원칙을 적용하여, 컨테이너가 호스트의 중요 파일에 접근하지 못하도록 제어하는 전략입니다.

3. 심층 분석 및 통찰: 샌드박스 안의 호랑이

하드웨어 성능과 보안의 딜레마

Mac mini M4의 강력한 성능은 양날의 검과 같습니다. 수많은 서비스를 동시에 띄울 수 있지만, 그만큼 공격 표면(Attack Surface)도 넓어집니다. 특히 OpenClaw와 같이 개인 개발자나 커뮤니티가 유지 보수하는 바이너리를 메인 PC에서 직접 실행하는 것은 위험 부담이 큽니다. 악성 코드가 심어져 있거나 취약점이 존재할 경우, 나의 소중한 데이터가 위협받을 수 있습니다.

Docker, 단순한 배포 도구를 넘어 보안 계층으로

과거의 Docker가 '편리한 배포'에 초점을 맞췄다면, M4 시대의 Docker는 '강력한 보안 계층'으로 재해석되어야 합니다. macOS의 샌드박스 정책과 Docker의 컨테이너 격리 기술을 결합하면, 마치 실험실의 멸균실처럼 외부 소프트웨어를 안전하게 다룰 수 있습니다. 이는 단순히 게임을 실행하는 것을 넘어, 신뢰할 수 없는 코드를 안전하게 분석하고 실행하는 '격리 컴퓨팅'의 미래를 보여줍니다.

아키텍처의 전환: x86에서 ARM으로

OpenClaw와 같은 레거시 프로젝트는 주로 x86 아키텍처를 기반으로 작성되었습니다. M4 칩에서 이를 Docker로 구동할 때 Rosetta 2가 어떻게 개입하며, 이 과정에서 성능 저하 없이 보안 컨텍스트를 유지하는지가 기술적 관전 포인트입니다. Docker Desktop for Mac은 이 변환 과정을 매끄럽게 처리하며, 사용자는 하드웨어의 차이를 느끼지 못한 채 안전한 환경을 누릴 수 있습니다.

4. 실행 가능한 조언 (Actionable Advice)

Mac mini M4에서 Docker를 통해 안전하게 OpenClaw(및 기타 서드파티 앱)를 구동하기 위한 구체적인 전략입니다.

- Rosetta 옵션 활성화: Docker Desktop 설정에서 'Use Rosetta for x86/amd64 emulation on Apple Silicon'을 반드시 활성화하십시오. 이를 통해 OpenClaw와 같은 x86 기반 컨테이너의 성능을 비약적으로 향상시킬 수 있습니다.

- 최소 권한 원칙 적용 (Least Privilege): Docker 컨테이너 실행 시

root권한 사용을 지양하십시오. Dockerfile 내에서 별도의 사용자(User)를 생성하여 실행 권한을 제한해야 합니다. - 네트워크 격리:

--network host옵션 사용을 자제하고, 사용자 정의 브리지 네트워크를 생성하여 필요한 포트만 외부에 노출하십시오. 이는 컨테이너가 뚫리더라도 내부 네트워크를 보호하는 방화벽 역할을 합니다. - 읽기 전용 볼륨 마운트: 설정 파일이나 리소스 파일은 호스트에서 컨테이너로 마운트할 때

:ro(Read-Only) 옵션을 붙여, 컨테이너 내부에서 원본 파일이 변조되는 것을 막으십시오.

5. 결론

Mac mini M4는 데스크톱의 성능을 재정의했고, Docker는 그 위에서 소프트웨어를 안전하게 다루는 방식을 표준화했습니다. OpenClaw라는 구체적인 사례를 통해 살펴본 것처럼, 아무리 강력한 하드웨어라도 보안이 담보되지 않으면 사상누각에 불과합니다. 컨테이너 기술을 단순한 가상화 도구가 아닌 핵심 보안 전략으로 채택할 때, 우리는 기술의 편리함과 데이터의 안전이라는 두 마리 토끼를 모두 잡을 수 있을 것입니다. 지금 바로 당신의 터미널을 열고, 안전하게 격리된 세상을 구축해 보십시오.

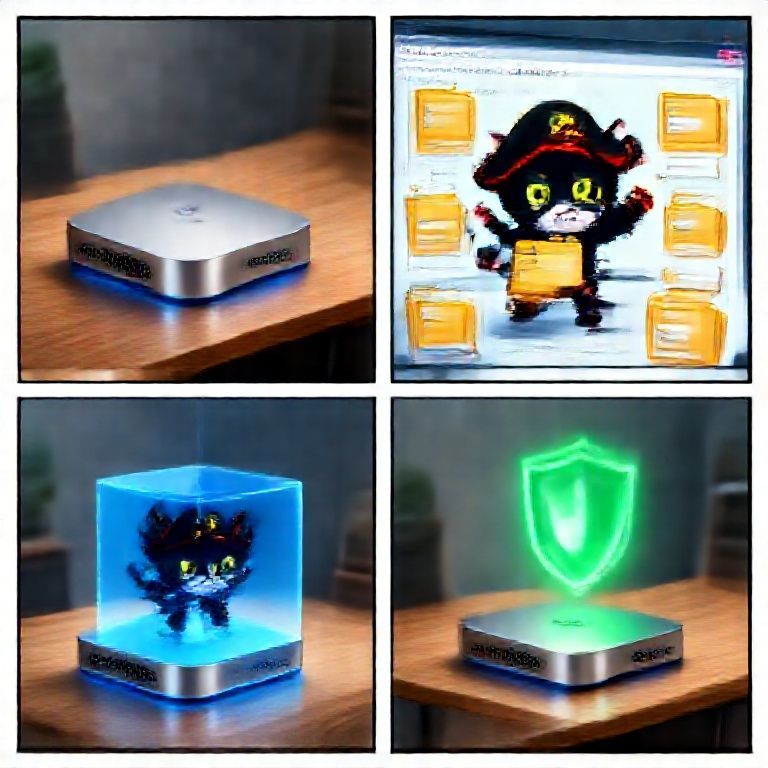

🎨 4-Panel Comic Summary

Panel 1: 강력한 성능의 Mac mini M4가 책상 위에 놓여 있습니다.

Panel 2: 검증되지 않은 외부 소프트웨어는 시스템 보안을 위협할 수 있습니다.

Panel 3: Docker 컨테이너가 소프트웨어를 완벽하게 격리하여 가둡니다.

Panel 4: 철저한 보안 속에 시스템은 안정적이고 평화롭게 작동합니다.

분석 모델 : Gemini (1.5 Pro)